|

|

Benötigen Sie weitere Informationen?

Senden Sie uns die benötigten Informationen, wir nehmen umgehend Kontakt mit Ihnen auf. Kontaktieren Sie uns jetzt

Das Anschließen von Computer-Peripheriegeräten wie Tastatur und Maus an einen PC bringt Gefahren wie potenzielle Datenlecks (Data Leakage)und Hacking mit sich. Die Secure KVM-Switches von Black Box bieten Portisolierung zwischen Netzwerken, um sicherzustellen, dass zwischen den Ports und der Außenwelt keine Daten fließen. Diese Secure KVM Switches sind nicht nur mit echter Isolierung jedes einzelnen Datenpfads zwischen den Systemen und Netzwerken ausgestattet, sie tragen auch dazu bei, Hardware-Manipulation zu verhindern.

Kontaktieren Sie uns, um mehr über unsere neuen TEMPEST SDIP-27 Level B Optionen zu erfahren.

|

Vorteile und Merkmale NIAP 3.0 Secure KVM Switches

|

-

NIAP-zertifizierte Sicherheit

Die Secure KVM-Switches werden mit NIAP PP 3.0-Sicherheitszertifizierung geliefert. Sie sind mit den höchsten Sicherheitsmerkmalen ausgestattet, die die aktuellsten Kontrollstandards der Informationssicherheit erfüllen. Das neue 3.0-Schutzprofil (PP_PSS_V3.0) ersetzt frühere EAL2-, EAL4- und Common Criteria-Vorschriften mit strengeren Anforderungen und verbesserter Sicherheit.

-

Verbessertes Situationsbewusstsein für Bediener mit sicherer Air-Gap-Netzwerksiolierung

Steuern Sie mehrere Computer über eine einzige Tastatur, Maus und bis zu vier Monitoren, während ein Air-Gap für absolute Datenisolierung zwischen allen verbundenen Systemen sorgt.

-

TEMPEST-Optionen verfügbar

NATO-konform mit der optionalen Prüfung und Zertifizierung nach TEMPEST SDIP-27 Level B. Kontaktieren Sie uns für Details zu verfügbaren Lösungen.

-

Mehrere Umschaltsignale – DVI-I/DisplayPort/HDMI

Überwachen Sie Systeme mit den höchsten analogen oder digitalen Auflösungen bis 4K Ultra-HD (3840 × 2160) bei 60 Hz.

- Weitere Vorteile

-

Sichere Datenübertragung ohne Computermanipulation

Übertragen Sie Dateien zwischen Computern sicher und schützen Sie Ihr Netzwerk vor versehentlicher Übertragung, unbefugtem Zugriff oder Manipulation kritischer Daten.

-

Echte Datenpfadisolierung

Profitieren Sie von hardwarebasierter Isolierung der Peripheriegeräte ohne Abhängigkeit von Firmware, Tastaturpufferung oder Speicher.

-

Sicheres EDID-Learning und Videoemulation

Verhindern Sie das Übertragen unerwünschter oder unsicherer Daten über die DDC-Leitungen mithilfe von sicherem EDID-Lernen und Emulation. Durch EDID-Lernen merken sich die Secure KVM Switches die EDID-Informationen der verbundenen Monitore, so dass die meisten Monitore ohne Probleme und mit optimaler Darstellung genutzt werden können.

-

Unterstützung für Common Access Card (CAC)-Lesegeräte

Der fortschrittliche, vollständig konfigurierbare CAC-Port erlaubt die Verwendsung von Smart Cards und biometrischen Leseger&aauml;ten. Er ermöglicht es Benutzern zudem, dem CAC-Port des Secure KVM Switch spezifische Peripheriegeräte zuzuweisen.

|

SICHERHEITSFUNKTIONEN

|

Sicherheit an den Netzwerkports

Beim Zugriff auf mehrere Computer können Sie sicher sein, dass Ihre Daten vor versehentlicher oder unbefugter Übertragung beim Umschalten zwischen den Systemen geschützt sind.

Netzwerkisolierung

Steuern Sie mehrere Computer mit Port-zu-Port-Isolierung für sicheres Umschalten ohne Portübersprechen.

Air-Gapping sichert Ihr Netzwerk ab

Die Air-Gap-Isolierung zwischen den verbundenen Computern und isolierte Datenpfade für jedes System verhindern Cyber-Hacking und Data Leakage in Umgebungen in denen Sicherheit äußerst wichtig ist.

Kein Data Leakage

Blockieren Sie die Nutzung von Peripheriegeräten, Datenschutzverletzungen, Lauschangriffe und Schadsoftware (Malware).

Verhindert Hardware- und Firmware-Manipulation

Verhindern Sie Hardware- und Firmware-Manipulation mit Durchsetzung mehrstufiger Sicherheitsmechanismen.

Erschwert Cyber-Intrusion

Computer sind Katalysatoren für böswillige Angriffe oder Diebstahl von geistigem Eigentum. Schützen Sie auch den Desktop-Zugriff, weil Ihr Computer oder die Konsole ein potenzieller Zugangspunkt zu Ihrem Netzwerk ist.

|

CYBER-ANGRIFFE VERHINDERN

|

| Gefahr: |

Lösung: |

| Mikroprozessor-Fehlfunktionen oder unerwartete Software-Bugs, die zu Datenfluss zwischen Anschlüssen führen. |

Unidirektionaler Datenfluss wird durch Hardware-„Datendioden“ durchgesetzt, sodass Datensolierung nicht von der Softwareintegrität abhängt. |

| Böswillige Modifizierung der Mikroprozessor-Software, die das Fließen von Daten zwischen Anschlüssen verursacht. |

Mikroprozessoren sind nur einmalig programmierbar und werden auf die Platine gelötet. Datenisolierung hängt nicht von der Software ab; sie wird durch die Hardware sichergestellt. |

| Erkennung von Signalen auf einem Computer durch Überwachung von Übersprechungssignalen zu einem anderen Computer. |

Keine Verbindungen zu sensiblen Computer-Eingängen wie Mikrofonanschlüssen. Bietet Übersprechungstrennung zwischen Signalen von einem Computer und dem Eingang oder E/A-Signalen eines anderen Computers. |

| Timing-Analyse-Angriffe (Betrachtung, was an einem Anschluss passiert, um Datenflussmuster zu einem anderen zu bestimmen). |

Nur ein Computer ist gleichzeitig mit einem gemeinsam genutzten Schaltkreis verbunden. Die Verbindungen sind unidirektional, was Timing-Analyse verhindert. |

| Ausspionieren von Informationssystemen durch Emissionen, einschließlich unbeabsichtigter Funk- oder elektrischer Signale, Geräusche und Vibrationen. |

Optionale TEMPEST-Prüfung und Zertifizierung. |

|

BRANCHEN-BEISPIELE

|

Gesundheits-

wesen

Bildungs-

wesen

|

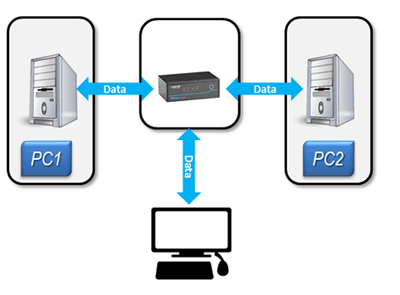

ANWENDUNGSMODELL SECURE KVM SWITCHES

|

Standard-KVM-Umschaltung zwischen nicht klassifizierten Computern

Sichere KVM-Umschaltung zwischen Computern mit verschiedenen Sicherheitsstufen

NIAP 3.0 Secure KVM Switches bieten absolute Isolierung zwischen Netzwerken, ideal für die Verwendung in Verteidigung, Nachrichtendienst und anderen Anwendungen, wo sensible Daten durch Kontrollieren des Zugriffs auf klassifizierte Netzwerke neben öffentlichen Netzwerken wie dem Internet geschützt werden müssen.

|

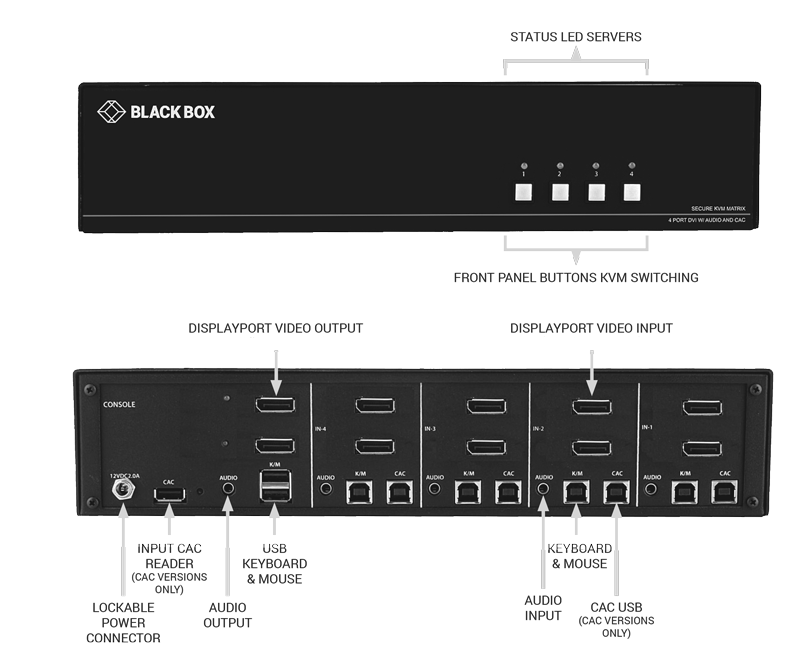

ANSCHLÜSSE SECURE KVM-SWITCHES

|

(Beispiel Dual-Head DisplayPort KVM-Switch mit 4 Anschlüssen)

|

PRODUKT PORTFOLIO

|

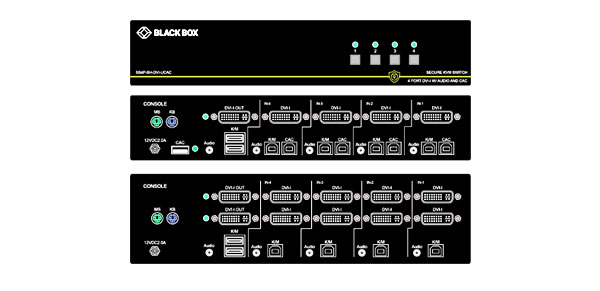

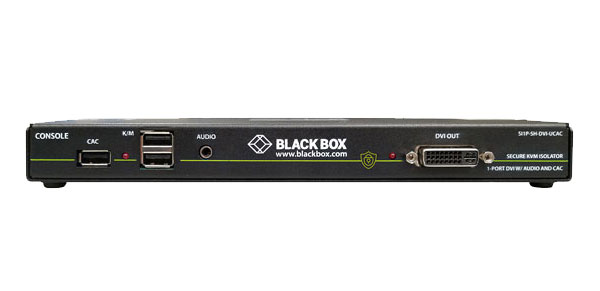

DVI Secure KVM Switches, NIAP 3.0

2/4/8/16-Ports mit DVI-I-Video, Audio, USB und optionalem CAC – Zentralisieren Sie die Kontrolle mehrerer Systeme von einer Tastatur/Maus und bis zu vier Monitoren aus. *Analoger VGA-Anschluss über Adapter.

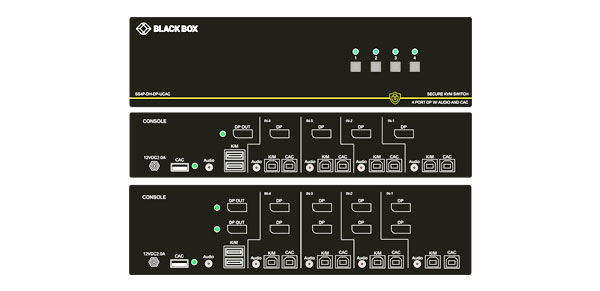

DP oder HDMI Secure KVM Switches, NIAP 3.0

2/4/8-Ports mit 4K DisplayPort oder 4K HDMI Video, USB und optionalem CAC – Zentralisieren Sie die Kontrolle mehrerer Systeme von einer Tastatur/Maus und bis zu vier Monitoren aus.

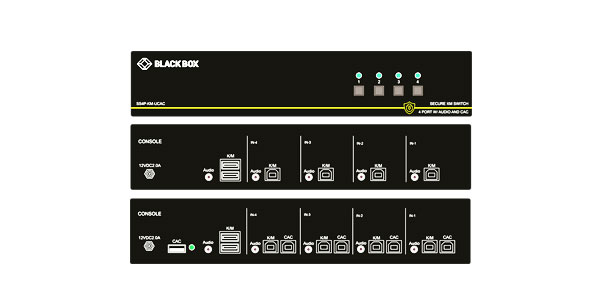

Secure KM Switches, NIAP 3.0

4- oder 8-Ports mit USB, Audio und optionalem CAC – Nahtlose Umschaltung zwischen Systemen durch eine Mausbewegung auf den Zielmonitor, bei gleichzeitiger Überwachung aller Quellen.

DVI Secure KVM Multiviewer, NIAP 3.0

4-Ports mit DVI-I Video, Audio, USB und CAC – Schalten Sie zwischen vier Quellen und überwachen Sie alle zeitgleich auf einem einzigen Bildschirm.

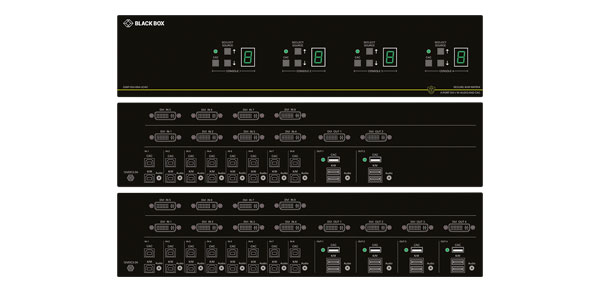

DVI Secure KVM Matrix Switches, NIAP 3.0

DVI-I, USB, Audio und CAC – Diese Matricen bieten gleich bis zu vier Anwendern den Zugriff auf vier oder acht isolierte Computer.

KVM Protector, NIAP 3.0

DVI-I, Audio, USB, CAC — Blockieren Sie die direkte bi-direktionale Übertragung zwischen PC und einem Peripheriegerät (z.B. Beamer), die leicht zu manipulieren sind.

|

|

RESSOURCEN

|

|

|

|

|

|